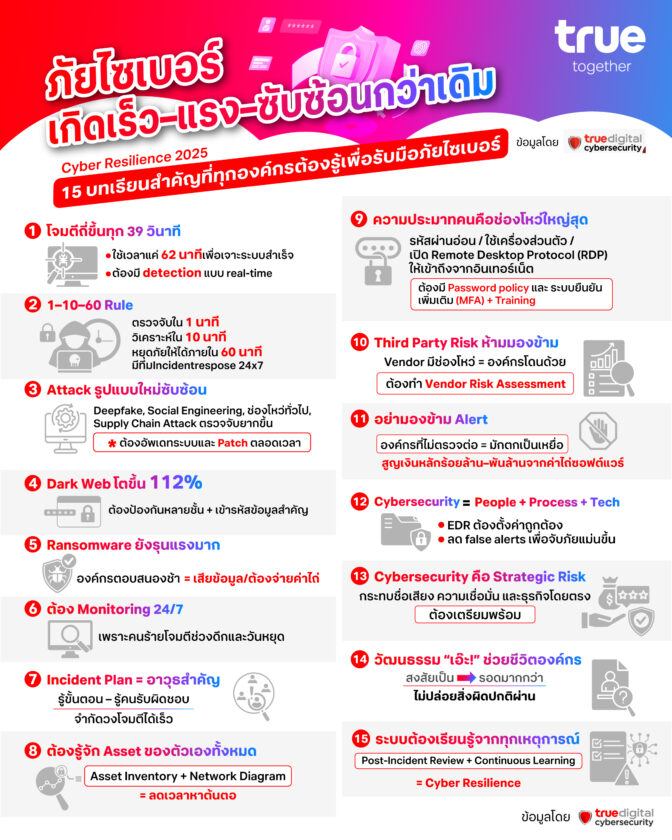

องค์กรไทยต้องเร่งสร้าง ‘ภูมิต้านทานไซเบอร์’ ทรู ดิจิทัล กรุ๊ป ถอดบทเรียน 15 ประเด็นใหญ่ก่อนถูกโจมตีจริง แนะแนวทางทุกองค์กรปรับใช้ สร้าง ภูมิต้านทานทางไซเบอร์ ก่อนจะสายเกินแก้

ท่ามกลางยุคที่ภัยไซเบอร์เกิดขึ้นถี่จนแทบตั้งรับไม่ทัน องค์กรไทยกำลังเผชิญ “ความเสี่ยงใหม่” ที่ไม่ใช่แค่ปัญหาด้านไอที แต่กลายเป็น ความเสี่ยงเชิงกลยุทธ์ ที่กระทบชื่อเสียง มูลค่าธุรกิจ และความเชื่อมั่นของลูกค้าอย่างหลีกเลี่ยงไม่ได้

ฐิติรัตน์ ศิริพัฒนาเลิศ หัวหน้าสายงาน Cyber Security ทรู ดิจิทัล กรุ๊ป ถ่ายทอดประสบการณ์จากเหตุการณ์โจมตีจริง พร้อมสรุปเป็น 15 บทเรียนสำคัญ ที่ทุกองค์กรควรนำไปปรับใช้ เพื่อสร้าง Cyber Resilience – ภูมิต้านทานทางไซเบอร์ ก่อนจะสายเกินไป

1) โลกไซเบอร์ไม่รอใคร: ถูกโจมตีทุก 39 วินาที

- จังหวะการโจมตีรวดเร็วเกินกว่าจะแก้ปัญหาทีหลัง องค์กรจำเป็นต้องมีระบบตรวจจับแบบเรียลไทม์ ไม่ใช่รอ “เหตุการณ์เกิดแล้วค่อยแก้”

2) ยุทธศาสตร์ 1-10-60: ตรวจจับให้เร็ว หยุดภัยให้ทัน

- ตรวจพบภายใน 1 นาที

- วิเคราะห์สถานการณ์ภายใน 10 นาที

- ควบคุมและหยุดภัยให้ได้ภายใน 60 นาที

นี่คือมาตรฐานของศูนย์ SOC ที่ทำงานตลอด 24/7 เพื่อจำกัดความเสียหายไม่ให้ลุกลาม

3) รูปแบบการโจมตีซับซ้อนขึ้นทุกวัน

- ผู้โจมตีผสานทั้งช่องโหว่ระบบ, Social Engineering, Deepfake และ Supply Chain Attack ทำให้การอัปเดต Patch กลายเป็นเรื่อง “ต้องทำทันที ไม่ใช่ทำเมื่อว่าง”

4) ตลาดมืดโตพุ่ง 112% — ข้อมูลคือทองคำของผู้โจมตี

- ข้อมูลถูกซื้อขายใน Dark Web ทำให้องค์กรต้องเข้ารหัสและป้องกันข้อมูลหลายชั้น ไม่หวังพึ่ง Firewall เพียงอย่างเดียว

5) Ransomware ยังครองอันดับหนึ่งของภัยรุนแรง

- ธุรกิจใดที่สำรองข้อมูลไม่พร้อม มักจบลงด้วยการจ่ายค่าไถ่ หรือหยุดชะงักจนเสียหายหลักล้านถึงพันล้านบาท

6) ต้องพร้อมรับมือ 24 ชั่วโมงจริง ๆ

- เหตุโจมตีมักเกิดตอนกลางคืนหรือวันหยุด องค์กรที่ไม่มีการเฝ้าระวังแบบต่อเนื่อง ย่อมเสี่ยงถูกเจาะโดยไม่รู้ตัว

7) Incident Response Plan: คู่มือรบที่ขาดไม่ได้

- ต้องมีแผนและผู้รับผิดชอบชัดเจน พร้อมตัดการเชื่อมต่อทันทีเมื่อพบความผิดปกติ เพื่อลดความเสียหายตั้งแต่ต้นทาง

8) รู้จักระบบตัวเองให้ครบก่อนป้องกัน

- การมี Asset Inventory และ Network Diagram ชัดเจนคือพื้นฐาน ถ้ารู้ระบบไม่ครบ ก็ปิดรูรั่วไม่ตรงจุด

9) คนคือจุดอ่อนใหญ่ที่สุด

- รหัสผ่านง่าย ๆ การใช้เครื่องส่วนตัว หรือการเปิด RDP โดยไม่ป้องกัน คือประตูที่ผู้ร้ายใช้เข้ามาแบบไม่ต้องแฮกซับซ้อน

10) ความเสี่ยงจากพาร์ทเนอร์ห้ามมองข้าม

- ระบบเชื่อมต่อคือทางลัดของผู้โจมตี องค์กรต้องประเมิน Vendor Risk และกำหนดมาตรฐานความปลอดภัยร่วมกัน

11) มองข้ามสัญญาณเตือน = เปิดประตูให้ผู้ร้าย

- หลายองค์กรมีระบบแจ้งเตือน แต่ไม่ตรวจสอบต่อ ทำให้เล็กน้อยกลายเป็นเรื่องใหญ่ จนเสียทั้งรายได้และความเชื่อใจ

12) Cybersecurity ต้องเป็นระบบ People–Process–Technology

- เทคโนโลยีอย่างเดียวไม่พอ ต้องมีคนที่เข้าใจ และกระบวนการที่ทำงานได้จริง เช่น EDR ที่ตั้งค่าถูกต้องทุกเครื่องและไม่สร้าง Alert เกินจำเป็น

13) ภัยไซเบอร์คือเรื่องธุรกิจ ไม่ใช่แค่เรื่องไอที

- ผลกระทบเกิดขึ้นทั้งชื่อเสียง ลูกค้า ความต่อเนื่องของธุรกิจ องค์กรที่ไม่มีการวางแผนจะเสี่ยงเสียโอกาสในระยะยาว

14) สร้างวัฒนธรรม “เอ๊ะ!” ในองค์กร

- การสงสัยก่อนคลิก การไม่มองข้าม Alert คือเกราะป้องกันที่สำคัญที่สุด และต้นทุนต่ำที่สุด

15) Cyber Resilience คือกระบวนการไม่มีวันจบ

- หลังเหตุการณ์ทุกครั้งต้องมี Post-Incident Review เพื่อเรียนรู้ร่วมกัน ไม่ใช่แค่เฉพาะทีมไอที

จาก “ป้องกันภัย” สู่ “พร้อมรบตลอดเวลา”

องค์กรที่อยู่รอดในยุคไซเบอร์ไม่ใช่องค์กรที่มีเทคโนโลยีแพงที่สุด แต่เป็นองค์กรที่ เรียนรู้เร็ว ปรับตัวไว และมีความพร้อมทั้งคน–กระบวนการ–เทคโนโลยีอย่างสมดุล

โจมตีจะเกิดขึ้นเมื่อไหร่ไม่มีใครรู้ แต่ การมี Cyber Resilience จะทำให้องค์กรควบคุมความเสียหาย และเดินหน้าธุรกิจได้แม้ในวันที่โดนโจมตี